杂项漏洞收集

杂项漏洞收集

收集一些做题中用到的小漏洞

Apache解析漏洞

一、多后缀解析漏洞

原理

位于漏洞环境目录的 conf/docker-php.conf里的配置命令(AddHandler application/x-httpd-php .php),该命令会将后缀中只要含有.php的文件都会被处理程序解析,这导致攻击者可通过多后缀绕过文件上传限制以.php结尾的机制,并使之被处理程序执行。

两种漏洞防御方法:

1,拒绝所有文件名含有.php的文件

1 | <FilesMatch "\.php\."> |

2,处理程序只处理以.php结尾的文件

首先将上一个防御方案的配置命令注释掉

再注释掉原本的处理出现配置命令AddHandler application/x-httpd-php .php

1 | <FilesMatch ".+.php$"> |

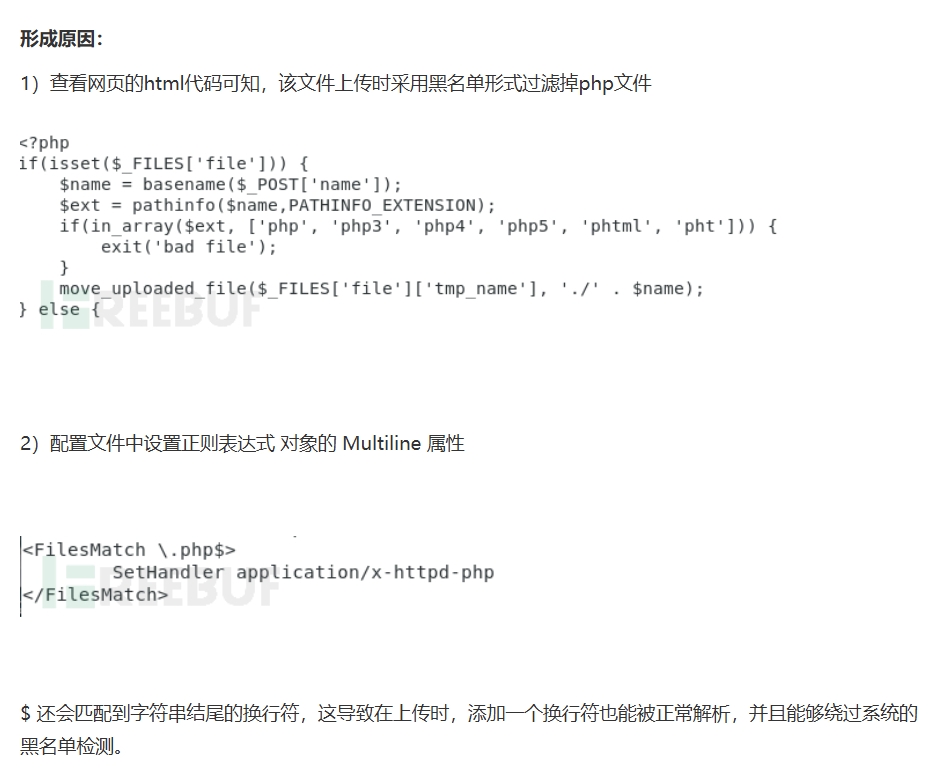

二、换行解析漏洞

原理

要加%0A

漏洞防御方法:

1,升级apache版本

2,对上传的文件进行重命名

3,上传时采用白名单的验证方式

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Dyinglight's blog!